همه چیز در مورد انواع حملات سایبری دسامبر 3, 2022

تست نفوذ جعبه خاکستری چیست؟ دسامبر 3, 2022

نحوه تست امنیت شبکه دسامبر 3, 2022

نحوه تست امنیت نرمافزار دسامبر 3, 2022

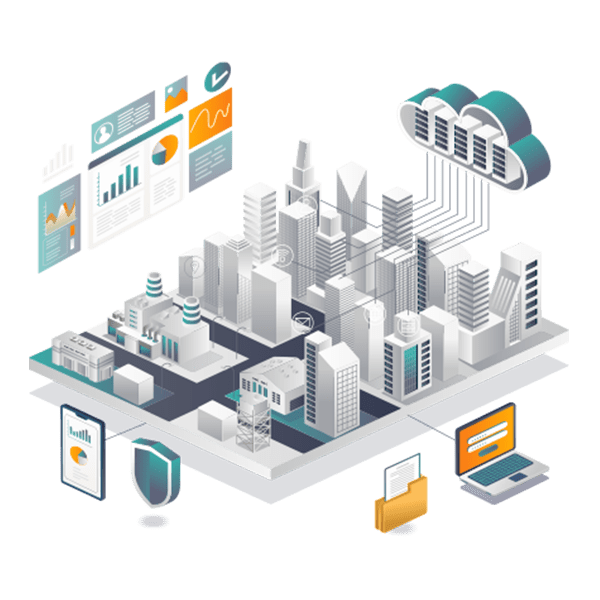

ارائه راهکار های یکپارچه

فناوری اطلاعات وارتباطات امن

ارائه راهکارهای یکپارچه امن فضای مجازی با تکیه بر تولید خدمات و محصولات امنیتی بومی در ایران و کشورهای همسو

محصولات بومی

Pars IIDS

Industry Intrusion Detection System

Parse

Stablecoin

KAVUSH

Multi Scanner

JOOYA

Variability Search Engine

ADAMAK

Isolator Internet and Intranet

خدمات تخصصی

Specialized Services

امنیت زیرساخت و برنامه های کاربردی

70امنیت زیرساخت و برنامه های کاربردی

70چشم انداز ما

سرآمدترین شرکت فناور در تأمین امنیت فضای مجازی ایران و کشورهای همسو از نظر سهم بازار و کیفیت خدمات و محصولات

امن افزار در یک نگاه

10محصول بومی

3000پروژههای انجام شده

250نیروی انسانی

500مشتریان

12خدمت تخصصی

7مجوز امنیتی

19سابقه فعالیت

1نه رتبه یک شورای عالی انفورماتیک

پشتیبانی فنی

تیم پشتیبانی فنی شرکت امن افزار گستر شریف با تمام توان و در کمترین زمان آماده ارائه خدمات پشتیبانی به مشتریان خود میباشد.